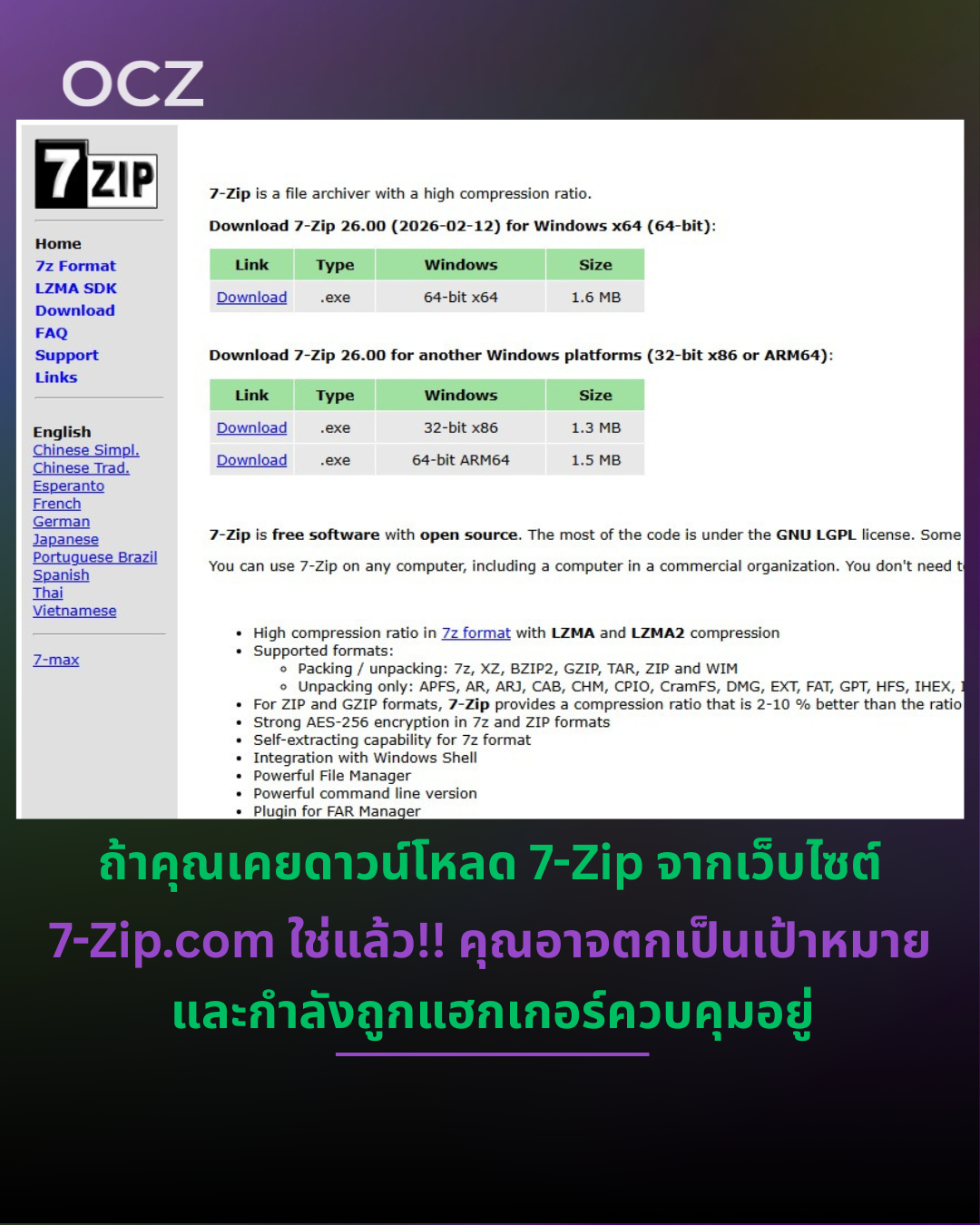

บริษัทความปลอดภัยไซเบอร์ Malwarebytes ได้ออกมาเตือนเมื่อวันที่ 9 ว่า แฮกเกอร์ได้ปลอมแปลงเว็บไซต์ทางการของ 7-Zip เพื่อเผยแพร่โปรแกรม 7-Zip ที่ฝังโทรจันมัลแวร์ เว็บไซต์ปลอมดังกล่าวใช้โดเมน 7zip.com ซึ่งมีหน้าตาและเนื้อหาทุกอย่างเหมือนกับเว็บไซต์ของจริง 7-Zip.org แทบแยกไม่ออก และขณะนี้มีผู้ใช้จำนวนมากตกเป็นเหยื่อแล้ว

จากการทดสอบของ HKEPC พบว่าเว็บไซต์อันตรายนี้ยังคงเปิดใช้งานอยู่ และยังมีใบรับรอง SSL ที่ถูกต้อง ทำให้ผู้ใช้จำนวนมากหลงเชื่อ นอกจากนี้ แฮกเกอร์ยังซื้อโฆษณาบน Google Search เพื่อให้เว็บไซต์ปลอมแสดงอยู่เหนือเว็บไซต์จริง ยิ่งเพิ่มโอกาสที่ผู้ใช้จะเผลอดาวน์โหลด

นักวิจัยของ Malwarebytes วิเคราะห์ว่า หากผู้ใช้ดาวน์โหลด 7-Zip จาก 7zip.com ตัวโปรแกรมหลักที่ติดตั้งจะเป็นของจริงก็จริง แต่ตัวติดตั้งจะแอบปล่อยไฟล์มัลแวร์ 3 ตัวลงในโฟลเดอร์

C:WindowsSysWOW64hero ได้แก่:

-

Uphero.exe (ตัวจัดการบริการ)

-

hero.exe (เพย์โหลดหลักของพร็อกซี)

-

hero.dll

มัลแวร์เหล่านี้จะสร้างบริการอัตโนมัติที่ทำงานด้วยสิทธิ์สูงสุดของระบบ (SYSTEM) และใช้คำสั่ง netsh เพื่อแก้ไขกฎไฟร์วอลล์ บังคับให้โปรแกรมสามารถเชื่อมต่อเครือข่ายทั้งขาเข้าและขาออกได้

เมื่อเครื่องติดเชื้อ จะถูกนำไปเป็นส่วนหนึ่งของเครือข่ายพร็อกซีเถื่อนที่แฮกเกอร์ปล่อยเช่าให้บุคคลที่สาม กลายเป็น บอตเน็ต และถูกใช้ในการโจมตีทางไซเบอร์

มัลแวร์ตัวนี้ยังมีความสามารถหลบเลี่ยงการตรวจจับสูง โดยจะตรวจสอบว่ากำลังทำงานอยู่ในสภาพแวดล้อมเครื่องเสมือน เช่น VMware หรือ VirtualBox หรือไม่ หากพบว่าอยู่ในระบบสำหรับการวิเคราะห์ มันจะหยุดการทำงานทันที

ในด้านการสื่อสาร มัลแวร์จะส่งข้อมูลผ่านโครงสร้างพื้นฐานของ Cloudflare โดยเข้ารหัสแบบ TLS และใช้เทคนิค DNS-over-HTTPS ผ่าน Google Resolver เพื่อซ่อนคำขอ DNS ทำให้ระบบรักษาความปลอดภัยทั่วไปตรวจจับความผิดปกติได้ยาก

หากคุณเคยดาวน์โหลดและติดตั้ง 7-Zip จากเว็บไซต์ 7zip.com ควรตรวจสอบระบบของคุณทันทีว่าได้รับการติดมัลแวร์แล้วหรือไม่.

ที่มา: HKEPC